Veja como evitar ataques de pharming: Cuidado com os e-mails maliciosos. Verifique se há sinais de alerta em sites. Use um software antivírus e firewalls. Realize atualizações regulares.

- O que é Pharming explicar?

- O que é pharming em um computador?

- O que é exemplo de Pharming?

- Como o pharming é prejudicial?

- Para que é usado o Pharming?

- Quais são os efeitos do Pharming?

- Como o pharming afeta seu computador?

- O que são ataques de pharming?

- Como você pode prevenir spyware?

- Qual é a diferença entre pharming e phishing?

- Como funciona um ataque de pharming?

- Quais são os exemplos de phishing?

O que é Pharming explicar?

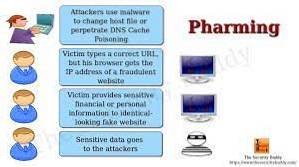

Pharming é uma forma de fraude online que envolve código malicioso e sites fraudulentos. Os cibercriminosos instalam código malicioso no seu computador ou servidor. O código o direciona automaticamente para sites falsos sem o seu conhecimento ou consentimento.

O que é pharming em um computador?

Pharming, uma maleta das palavras "phishing" e "farm", é um tipo de crime cibernético muito semelhante ao phishing, em que o tráfego de um site é manipulado e informações confidenciais são roubadas.

O que é exemplo de Pharming?

Um exemplo de pharming seria se um usuário abrisse seu navegador e inserisse o endereço da web de seu banco para concluir uma transação no banco online. No entanto, o usuário é redirecionado para um site fraudulento que se parece com o site do banco.

Como o pharming é prejudicial?

Este servidor pode lidar com milhares a milhões de solicitações de URL de usuários da Internet - o que significa que cada usuário é redirecionado inadvertidamente para páginas falsas. Essa ameaça em grande escala é especialmente perigosa porque os usuários afetados podem ter um dispositivo seguro e livre de malware e ainda assim se tornarem vítimas.

Para que é usado o Pharming?

Pharming é usado para modificar organismos geneticamente porque há uma crescente demanda global por produtos como vacinas que podem ser usadas para tratar doenças como fibrose cística e linfoma não-Hodgkin.

Quais são os efeitos do Pharming?

Ao realizar ataques de pharming, um criminoso pode obter acesso a um alvo mais amplo do que e-mails de phishing e o mais rápido possível. Daí o efeito 'ph' na palavra 'agricultura'. Eles não estão pescando, eles estão cultivando para pessoas crédulas! A propósito, 'pharming' é uma verdadeira palavra do dicionário.

Como o pharming afeta seu computador?

O malware de pharming altera o arquivo de hosts do computador, alterando o endereço IP armazenado para que o computador envie tráfego para o site falsificado do pharmer no lugar do real. Com este tipo de ataque de pharming, apenas o PC alvo é afetado, mas como você verá, alguns pharmers podem optar por lançar uma rede mais ampla.

O que são ataques de pharming?

O que é Pharming Attack? Pharming é uma forma de ataque cibernético que leva você a um site falso que parece ser real. O usuário digitará um endereço da web legítimo e será redirecionado para um site falso que se assemelha ao site real.

Como você pode prevenir spyware?

Como prevenir spyware

- Sintomas de infecção por spyware. Embora o spyware seja sorrateiro, ele deixa alguns rastros. ...

- Mantenha seu software atualizado. ...

- Não clique em pop-ups. ...

- Use um navegador seguro. ...

- Não clique em links suspeitos em e-mails. ...

- Cuidado com o software livre.

Qual é a diferença entre pharming e phishing?

Vamos ver a diferença entre Phishing e Pharming: S.NÃO. No phishing, o invasor tenta encontrar ilegalmente as informações confidenciais dos usuários por meio de comunicação eletrônica. Pharming é uma técnica mais avançada para obter credenciais de usuários, fazendo um esforço para inseri-los no site.

Como funciona um ataque de pharming?

Um ataque de pharming tenta redirecionar o tráfego de um site para um site falso controlado pelo invasor, geralmente com o objetivo de coletar informações confidenciais das vítimas ou instalar malware em suas máquinas.

Quais são os exemplos de phishing?

Exemplos de diferentes tipos de ataques de phishing

- Email de phishing. E-mails de phishing ainda representam uma grande parte da lista anual mundial de violações de dados devastadoras. ...

- Spear Phishing. ...

- Manipulação de link. ...

- Sites Falsos. ...

- Fraude de CEO. ...

- Injeção de Conteúdo. ...

- Seqüestro de sessão. ...

- Malware.

Naneedigital

Naneedigital