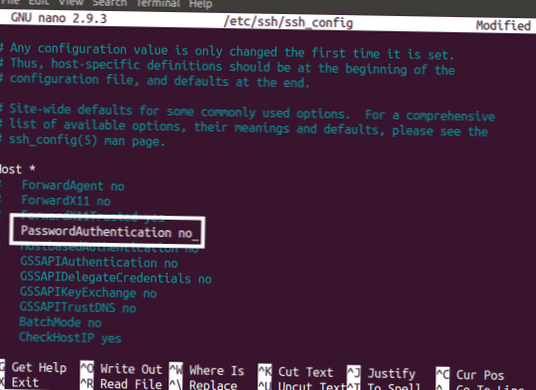

Diferentes maneiras de proteger o servidor SSH

- Alterando a porta SSH padrão.

- Usando senha forte.

- Usando a chave pública.

- Permitir que um único IP faça login.

- Desativando senha vazia.

- Usando o protocolo 2 para o servidor SSH.

- Ao desativar o encaminhamento X11.

- Definindo um tempo limite de inatividade.

- Como você protege um servidor Linux?

- Quão seguro é o OpenSSH?

- Quais cifras SSH são seguras?

- Como faço para proteger minha chave SSH?

- Como você protege um servidor?

- Como você protege seu servidor Windows e Linux?

- SSH pode ser hackeado?

- A porta 22 é segura?

- Devo mudar minha porta SSH?

- Como faço para saber se TLS 1.2 está habilitado no Linux?

- O que são cifras em ssh?

- O que é KEX em SSH?

Como você protege um servidor Linux?

10 melhores práticas de segurança para servidores Linux

- Use senhas fortes e exclusivas. ...

- Gerar um par de chaves SSH. ...

- Atualize seu software regularmente. ...

- Habilitar atualizações automáticas. ...

- Evite software desnecessário. ...

- Desativar inicialização de dispositivos externos. ...

- Fechar portas abertas ocultas. ...

- Verificar arquivos de log com Fail2ban.

Quão seguro é o OpenSSH?

Conclusão. OpenSSH é o padrão para acesso remoto seguro a * servidores do tipo Unix, substituindo o protocolo telnet não criptografado. SSH (e seu sub-protocolo de transferência de arquivos SCP) garante que a conexão de seu computador local para o servidor seja criptografada e segura.

Quais cifras SSH são seguras?

O bom. AES e ChaCha20 são as melhores cifras atualmente suportadas. AES é o padrão da indústria e todos os tamanhos de chave (128, 192 e 256) são atualmente compatíveis com uma variedade de modos (CTR, CBC e GCM). ChaCha20 é uma cifra mais moderna e foi projetada com uma margem de segurança muito alta.

Como faço para proteger minha chave SSH?

4 maneiras de começar a proteger suas chaves SSH

- Crie um inventário SSH. Você não pode proteger algo sobre o qual você não sabe. ...

- Identifique vulnerabilidades em seu ambiente SSH. A próxima etapa para um gerenciamento de chave SSH forte é a varredura de um inventário em busca de vulnerabilidades e problemas conhecidos. ...

- Corrigir problemas de SSH conhecidos. ...

- Monitore suas chaves SSH para riscos adicionais.

Como você protege um servidor?

Conectividade de servidor segura

- Estabelecer e usar uma conexão segura. ...

- Usar autenticação de chaves SSH. ...

- Protocolo de transferência segura de arquivos. ...

- Certificados Secure Sockets Layer. ...

- Use redes privadas e VPNs. ...

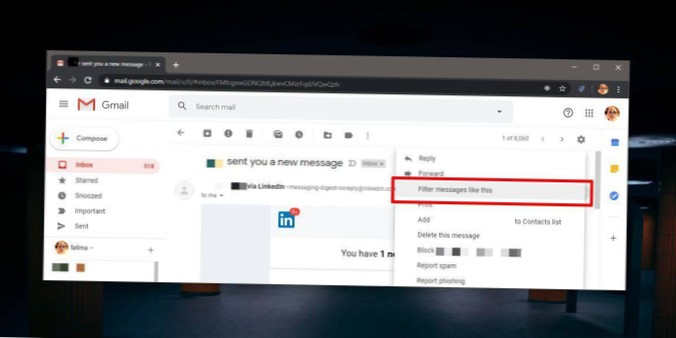

- Monitorar tentativas de login. ...

- Gerenciar usuários. ...

- Estabelecer requisitos de senha.

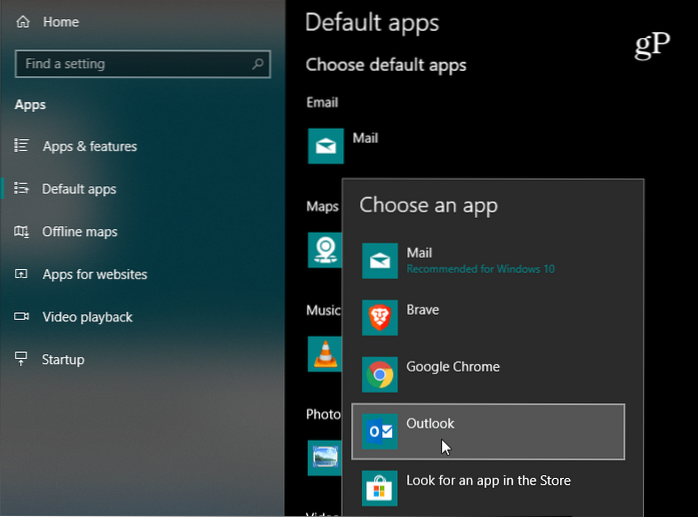

Como você protege seu servidor Windows e Linux?

10 maneiras fáceis de proteger seu servidor Windows

- Instale apenas os componentes do sistema operacional necessários. ...

- Mantenha a conta 'Admin' segura. ...

- Configurar políticas de conta de usuário. ...

- Empregue o Princípio de “Menor Privilégio“ ...

- Desative portas de rede e serviços desnecessários. ...

- Habilitar Firewall e Antivírus do Windows. ...

- Use a criptografia de unidade do Windows BitLocker.

SSH pode ser hackeado?

SSH é um dos protocolos mais comuns em uso em infraestruturas de TI modernas e, por isso, pode ser um vetor de ataque valioso para hackers. Uma das maneiras mais confiáveis de obter acesso SSH aos servidores é por meio de credenciais de força bruta.

A porta 22 é segura?

Um servidor SSH, por padrão, escuta na porta 22 do protocolo de controle de transmissão (TCP) padrão. ... Secure Shell fornece autenticação forte e comunicações de dados criptografados entre dois computadores conectados em uma rede aberta, como a Internet.

Devo mudar minha porta SSH?

Alterar a porta apenas interrompe ataques automáticos contra seu SSH e alguns script kiddies. Se alguém tivesse como alvo você, eles poderiam corrigir a nova porta SSH. A vantagem é que ele interrompe as tentativas de login malsucedidas em seus registros.

Como faço para saber se TLS 1.2 está habilitado no Linux?

Você deve usar o openssl s_client, e a opção que você está procurando é -tls1_2. Se você obtiver a cadeia de certificados e o handshake, você sabe que o sistema em questão oferece suporte a TLS 1.2. Se você vir não vê a cadeia de certificados e algo semelhante a "erro de handshake", você sabe que não é compatível com TLS 1.2.

O que são cifras em ssh?

SSH pode ser configurado para utilizar uma variedade de sistemas de criptografia simétricos diferentes, incluindo AES, Blowfish, 3DES, CAST128 e Arcfour. O servidor e o cliente podem decidir sobre uma lista de suas cifras suportadas, ordenadas por preferência.

O que é KEX em SSH?

O comando kex-alg especifica quais algoritmos KEX no perfil do cliente SSH para negociação de criptografia SSH com um servidor SFTP quando o DataPower Gateway atua como um cliente SFTP. Um perfil de cliente SSH está associado a uma política de cliente SFTP. ... Para especificar vários algoritmos, execute este comando para cada algoritmo.

Naneedigital

Naneedigital